เครือข่ายแฮ็กติวิสต์โปรรัสเซียที่ใช้ชื่อว่า NoName057(16) ถูกถอดถอนโครงสร้างหลักลงอย่างราบคาบ หลังจากหน่วยงานบังคับใช้กฎหมายจากหลากหลายประเทศร่วมมือกันภายใต้ปฏิบัติการข้ามชาติที่มีชื่อว่า Operation Eastwood ภายใต้การประสานงานโดย Europol

กลุ่ม NoName057(16) ถูกระบุว่าเป็นผู้มีบทบาทสำคัญในการก่อเหตุโจมตีแบบ Distributed Denial-of-Service (DDoS) ต่อยูเครนและประเทศพันธมิตรในยุโรป โดยเฉพาะหน่วยงานรัฐ ธนาคาร และองค์กรด้านความมั่นคงใน NATO ซึ่งการปฏิบัติการในครั้งนี้ถือเป็นจุดเปลี่ยนที่สำคัญในการรับมือภัยคุกคามจากแฮ็กเกอร์ที่ขับเคลื่อนด้วยอุดมการณ์

ปฏิบัติการระดับนานาชาติเพื่อหยุดยั้งภัยไซเบอร์

ในช่วงวันที่ 14–17 กรกฎาคม 2025 ที่ผ่านมา Europol ได้ประสานความร่วมมือกับหน่วยงานจากกว่า 15 ประเทศ รวมถึงสหรัฐฯ เยอรมนี สเปน ฝรั่งเศส อิตาลี โปแลนด์ สวีเดน สวิตเซอร์แลนด์ และอีกหลายประเทศ เพื่อดำเนินปฏิบัติการสืบค้น ตรวจยึด และจับกุมกลุ่มเป้าหมายที่เกี่ยวข้องกับ NoName057(16)

ผลลัพธ์ของปฏิบัติการ:

- ยึดและปิดระบบกว่า 100 จุด ทั่วโลก

- จับกุมผู้ต้องสงสัย 2 ราย ในฝรั่งเศสและสเปน

- ตรวจค้นบ้านกว่า 24 หลัง ในหลายประเทศ

- ออกหมายจับชาวรัสเซีย 6 ราย

- เพิ่มผู้ต้องหา 5 ราย เข้าบัญชี Most Wanted ของ EU

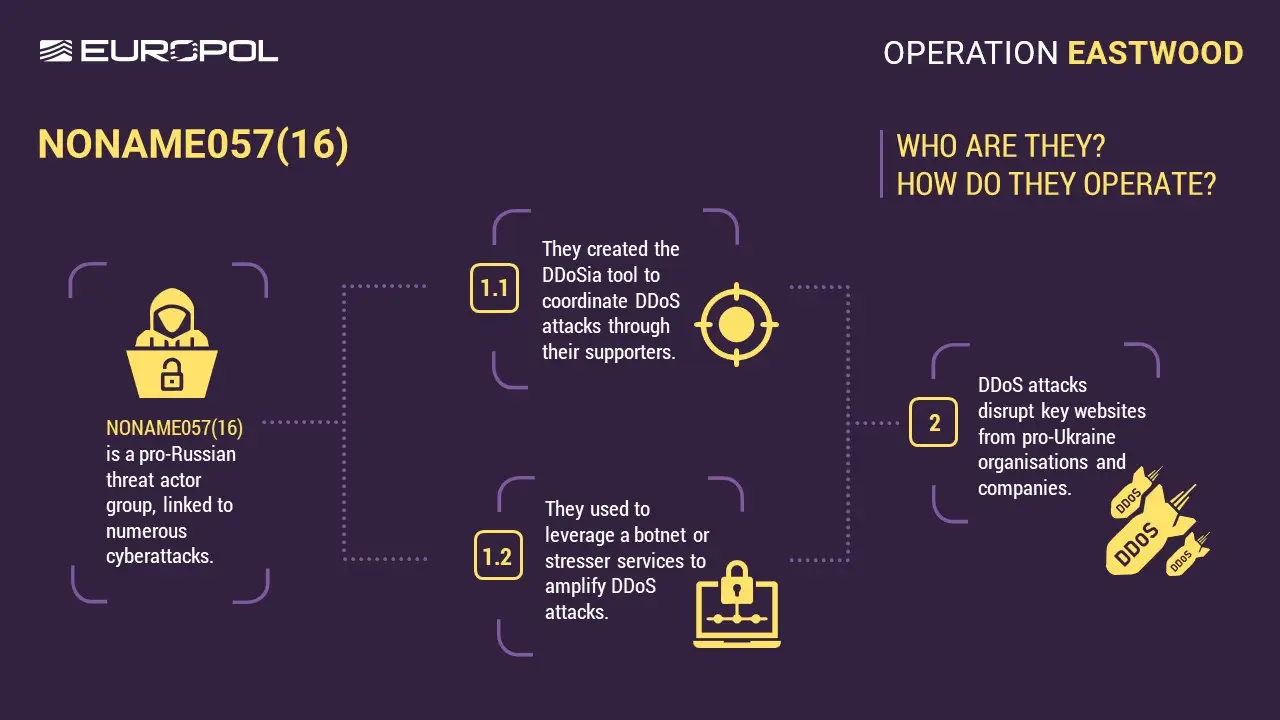

NoName057(16) คือใคร?

กลุ่ม NoName057(16) ปรากฏตัวครั้งแรกในเดือนมีนาคม 2022 หลังจากรัสเซียเปิดฉากรุกรานยูเครน พวกเขาจัดตั้งขึ้นในฐานะแฮ็กติวิสต์ที่สนับสนุนเครมลิน โดยอาศัยแนวร่วมผ่าน Telegram ในการรวมกลุ่มเพื่อก่อเหตุโจมตีแบบ DDoS ต่อเว็บไซต์ที่แสดงการสนับสนุนยูเครน

กลุ่มนี้พัฒนาและแจกจ่ายเครื่องมือชื่อ DDoSia ที่ให้ผู้ใช้งานสามารถโจมตีเว็บไซต์เป้าหมายได้โดยอัตโนมัติ และจะได้รับ คริปโตเคอร์เรนซี เป็นรางวัลตอบแทน เพื่อกระตุ้นให้ผู้เข้าร่วมดำเนินการอย่างต่อเนื่อง

ที่น่าสนใจคือ พวกเขาใช้กลไกแบบ “เกม” ในการสร้างแรงจูงใจ เช่น การจัดอันดับ (leaderboard), ป้ายรางวัล (badges) และการประกาศชื่อในกลุ่ม Telegram ซึ่งส่งผลให้มีผู้เข้าร่วมกว่า 4,000 ราย ทั่วโลก โดยส่วนใหญ่เป็นเยาวชนหรือผู้มีแนวคิดสนับสนุนรัสเซียอย่างชัดเจน

นอกจากนี้ Europol ยังเปิดเผยว่า มีการส่งข้อความเตือนผู้ที่เกี่ยวข้องมากกว่า 1,000 คน ว่าการเข้าร่วมปฏิบัติการ DDoS ลักษณะนี้ เข้าข่ายความผิดทางอาญา

สมาชิกกลุ่มที่ถูกขึ้นบัญชี Most Wanted

ผู้ต้องหา 5 รายจากรัสเซียที่ถูกขึ้นบัญชี "Most Wanted" ได้แก่:

- Andrey Muravyov (aka DaZBastaDraw)

- Maxim Nikolaevich Lupin (aka s3rmax)

- Olga Evstratova (aka olechochek, olenka)

- Mihail Evgeyevich Burlakov (aka Ddosator3000, darkklogo)

- Andrej Stanislavovich Avrosimow (aka ponyaska)

หนึ่งในผู้ต้องสงสัยหลักคือ Burlakov หรือชื่อในวงการ “darkklogo” มีบทบาทสำคัญในการตัดสินใจด้านเทคนิค การพัฒนาซอฟต์แวร์ และการบริหารจัดการด้านการเงินของกลุ่ม

แนวโน้มภัยไซเบอร์ที่น่ากังวล

Europol เตือนว่า ภัยคุกคามจากแฮ็กเกอร์โปรรัสเซียกำลังเปลี่ยนรูปแบบ จากเดิมที่เน้นการโจมตีเว็บไซต์ผ่าน DDoS หรือการแปะหน้าเว็บไซต์ (defacement) กำลังขยับเข้าสู่ระดับ โครงสร้างพื้นฐานสำคัญ เช่น พลังงาน การเงิน และระบบราชการ

รายงานจากบริษัทด้านภัยไซเบอร์ Cyble ชี้ให้เห็นว่า กลุ่มต่างๆ เช่น Z-Pentest, Dark Engine และ Sector 16 มีรูปแบบการโจมตีที่สอดคล้องกัน ทั้งในด้านเป้าหมาย เวลา และสารที่ใช้สื่อสาร ซึ่งบ่งบอกถึงความร่วมมือกันอย่างมีระบบ เพื่อสนับสนุนเป้าหมายเชิงยุทธศาสตร์ของรัสเซีย

ประเด็นที่น่าคิด

ปฏิบัติการสลายเครือข่าย NoName057(16) ถือเป็นตัวอย่างของความร่วมมือระดับนานาชาติในการจัดการภัยไซเบอร์ที่ซับซ้อนและมีแรงผลักดันทางอุดมการณ์อยู่เบื้องหลัง

แต่ในขณะเดียวกัน เหตุการณ์นี้ก็สะท้อนให้เห็นถึงแนวโน้มที่น่ากังวลว่า กลุ่มแฮ็กเกอร์เหล่านี้ไม่ได้หยุดอยู่แค่การก่อกวน แต่กำลังกลายเป็น “ภัยคุกคามต่อความมั่นคงของรัฐ” ที่ต้องรับมืออย่างจริงจังมากยิ่งขึ้นในอนาคต

_____________________________________________________________________________________________________________________________________________________________________

ที่มา: The Hacker News